GIGAZINEの記事Samsungのスマホに削除不可能な情報収集アプリ「AppCloud」がプリインストールされて物議を醸すによれば、amsungが販売する中~低価格帯のスマートフォン「Galaxy A」および「Galaxy M」シリーズに、ユーザーに許可を得ず情報を収集し続けるイスラエル製のアプリ「AppCloud」が最初からインストールされているとして、主に中東・北アフリカ(MENA)地域で消費者の激しい反発を招いているとされています。

しかし、実際には、事態がもっと危険なことがわかりました。実際には、記事で触れられていない、Galaxy Sなどにも最初からインストールされている可能性があります。以下の情報は私の所有する、Galaxy S20+から確認しました。

これは、単なる迷惑アプリではありません。GIGAZINEの記事によれば、イスラエルで設立された企業のironSourceによって開発されたアプリで、ユーザーに継続的な同意を得ることなく、ユーザーの位置情報、アプリ使用パターン、端末情報等を追跡するとされています。

更に、最悪なものにしているのは、記事中にもある以下の情報です。

おまけにAppCloudはデバイスのOSに深く組み込まれているため、一般ユーザーがルート権限(管理者権限)なしでアンインストールすることはほぼ不可能です。レバノンに拠点を置くデジタル権利団体SMEXによると、アプリを無効化してもシステムアップデート後に復活するという報告もあるとのこと。

💣 事態の深刻度 I:技術的欺瞞の証拠

OS深層への組み込み: AppCloudは、デバイスの動作に必須ではないにもかかわらず、Samsung独自のカスタムOSの一部として隠蔽されていた 。

アンインストール不能: ユーザーによる通常の手段での削除が不可能であり、削除にはルートアクセスかADBコマンドが必要です。これは、データ収集の継続性を保証する意図的な設計と思われます。

👿 事態の深刻度 II:プライバシーとセキュリティへの脅威

AppCloudが収集するデータは、単なる利用統計にとどまりません。

- 個人プロファイルの構築: 位置情報、アプリの利用履歴、連絡先へのアクセス許可(もしあれば)などを組み合わせることで、ユーザーの趣味嗜好、行動範囲、交友関係までをも推測する詳細な個人プロファイルが作成される危険性があります。

- 情報の第三者提供: ironSourceのような企業は、収集したデータを広告主や他のデータブローカーに販売することで収益を上げています。ユーザーが知らないうちに、自身の個人情報がマーケティングや更なる監視の目的で取引されることになります。

- セキュリティ脆弱性のリスク: このようなアプリがバックグラウンドで常に動作し、外部と通信していること自体が、セキュリティホール(脆弱性)となる可能性があります。悪意のある攻撃者がこの通信を乗っ取ったり、アプリの脆弱性を悪用したりすることで、デバイスが更なる危険に晒される恐れがあります。

👿 事態の深刻度 III

特に、大きな問題は、ironSource社は2022年にゲームエンジンとして著名なUnityと合併したためです。ironSource社のツール、プラットフォーム、技術、人材を活用し、収益化および成長をシームレスに、より簡単に行えると言っていますが、実のところ、そのデータは 欺瞞により構成されたもの であり、その影響は特定のSamsung端末に留まりません。

🕹️ Unity LevelPlay(ironSource)を通じたデータ拡散の危険性

ironSourceの中核技術であるメディエーションプラットフォーム「 LevelPlay 」(現在はUnity Adsの一部として機能)は、数百万のモバイルゲーム開発者に利用されています。

エコシステム全体への浸透 : AppCloudがOSレベルで収集した位置情報や行動データは、LevelPlayを通じてUnityエコシステム全体に組み込まれるリスクがあります。これにより、Unityで開発された 他の無数のアプリ が、ユーザーの意図しない情報収集の結果得られたデータに基づいて運営されることになります。

技術的な難読化: Unityとの合併により、ironSourceのデータ収集技術は、ゲームエンジンの内部にさらに深く統合され、ユーザーによる検知や削除が極めて困難になる可能性があります。これは、「スパイウェアの技術進化」 であり、モバイルプライバシーに対する最大の脅威の一つです。

🗣️ サポートの嘘が守ろうとした巨大な構造

キャリアサポートが提供元を「Google」だと偽って回答し、問題を矮小化しようとした行為は、この Unityという巨大なプラットフォーム と一体化した データ収集複合体 を守ろうとする意図があったと推察されます。彼らの欺瞞的な対応の背後には、特定の端末の問題を超えた、グローバルなデータ収益化の構造が存在しているのです。

ironSourceの中核技術であるメディエーションプラットフォームは「LevelPlay」という名称で提供されていますが、AppCloudのように欺瞞的な手段で集められたデータに基づいて収益を上げるシステムを「公平な場 (Level Play)」と呼ぶのは大きな欺瞞です。その実態を表すなら、 「SpyTheft(スパイ窃盗)」 と呼ぶべきでしょう。

🚨 「広告エゴシステム」が示す構造的犯罪性

| 広告エゴシステムの要素 | 事実による裏付け |

|---|---|

| ユーザーの意思の完全無視 | AppCloud/App Selectorは、OSの深層に隠蔽され、無効化しても復活する設計であり、ユーザーの同意を組織的に欺いた 。 |

| 全製品ラインへの恒久化 | 普及価格帯のA/Mシリーズから最高級Sシリーズ(S20, S25 UltraのApp Selector)まで、Samsungの全製品にデータ収集インフラを組み込んだ 。 |

| キャリアによる悪質な流通 | au版のSamsung端末だけでなく、Xiaomi端末からもAppCloudの自動起動が確認され、日本のキャリアがゲートキーパーとしての義務を決定的に放棄した 。 |

| 地政学的リスクとデータ汚染 | ironSourceがUnityと合併したことで、欺瞞的に収集されたデータが、巨大なゲーム/アプリエコシステム全体に拡散し、データの信頼性を根本から損なった 。 |

| 問題の矮小化と隠蔽 | auサポートが、この問題を「Googleの提供」による「年齢・性別の選択機能」という虚偽の情報で隠蔽しようとした 。 |

🛡️ ユーザーができる自衛策

プリインストールされたアプリを完全に削除するのは困難な場合がありますが、被害を最小限に抑えるための対策は存在します。

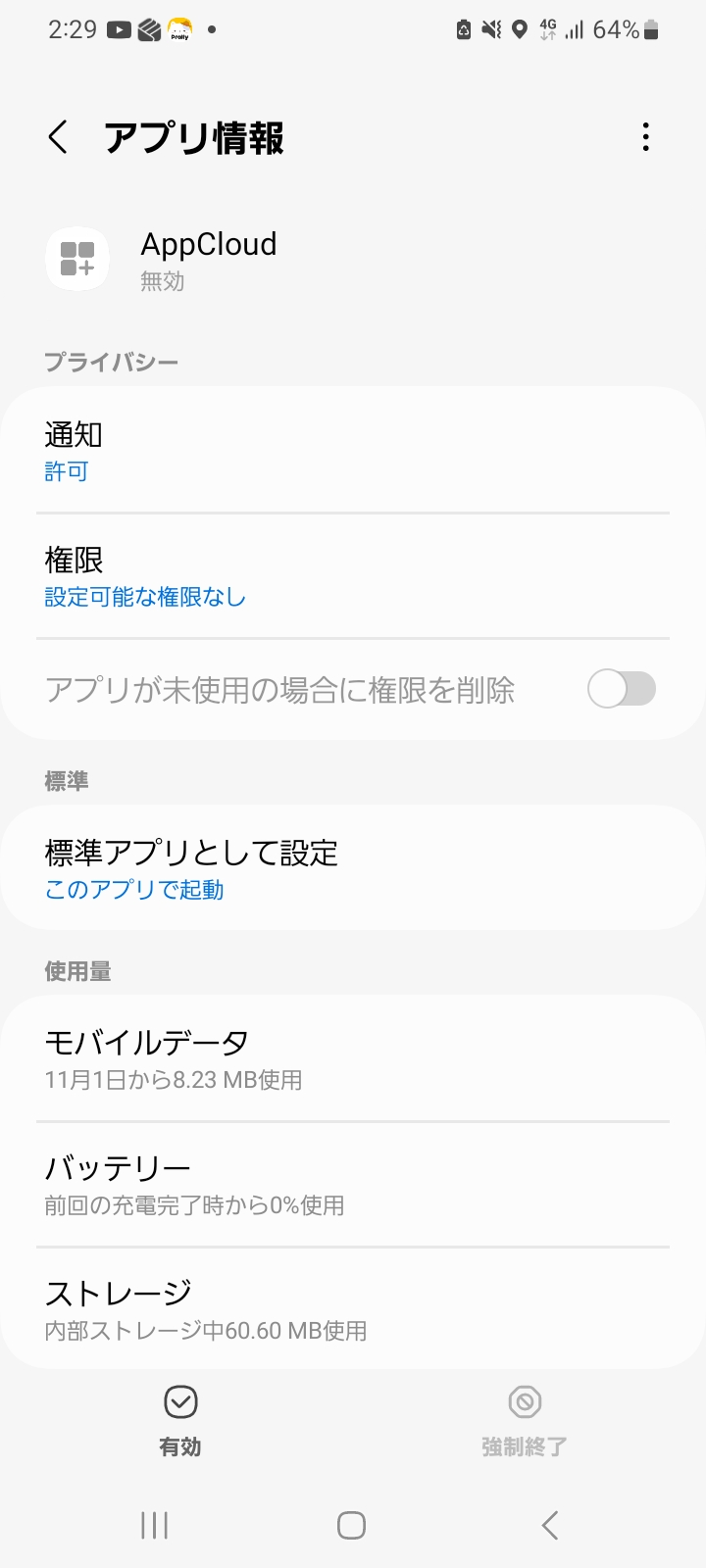

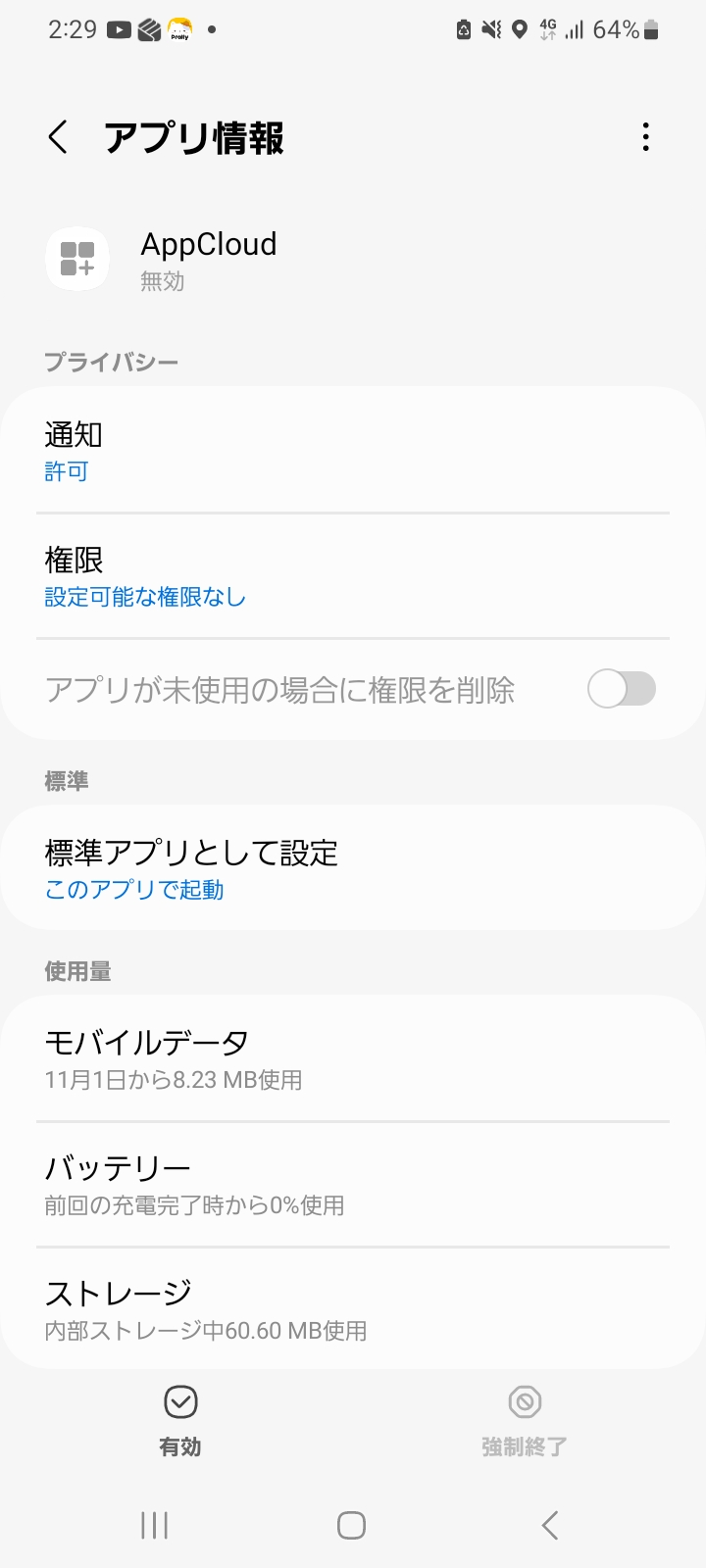

レベル1:アプリの無効化(PC不要)

最も手軽な方法です。これにより、アプリの動作を停止させることができます。ただし、GIGAZINEの記事にもあるように、システムアップデートで復活する可能性は残ります。

設定>アプリを開きます。- 右上の検索を押して、アプリを検索でAppCloudを入力し、リストから、AppCloudを押下します。

- 画面下部にある

無効にするをタップします。もし強制停止しかなくても、それを実行する価値はあります。

※ (画像は私のGalaxy S20+の「設定」>「アプリ」画面で「AppCloud」を検索した結果です。)

レベル2:ADBコマンドによるアンインストール(PCが必要)

より恒久的な対策として、Android Debug Bridge (ADB) を使用してアプリをユーザー領域からアンインストールする方法があります。これはデバイスをroot化することなく実行できますが、PCとUSBケーブル、そして多少のコマンドライン操作が必要です。

注意:以下の操作は自己責任で実行してください。

- ADBの準備: PCに Android SDK Platform-Tools をダウンロードし、パスを通しておきます。

- スマートフォンの開発者向けオプションを有効化:

設定>端末情報>ソフトウェア情報を開きます。ビルド番号の項目を7回連続でタップします。設定メニューのトップに戻ると開発者向けオプションが表示されています。

- USBデバッグを有効化:

開発者向けオプションに入り、USBデバッグをオンにします。

- PCとスマートフォンを接続: USBケーブルで接続し、スマートフォン側に表示される「USBデバッグを許可しますか?」というダイアログで「許可」を選択します。

- ADBコマンドの実行: PCのターミナル(コマンドプロンプトやPowerShell)で以下のコマンドを実行します。

まず、デバイスが認識されているか確認します。

adb devices

次に、AppCloudのパッケージ名を特定します。以下のコマンドで ironSource or appcloud を含むパッケージを探します。

adb shell pm list packages | findstr "ironSource"

adb shell pm list packages | findstr "appcloud"

パッケージ名が com.ironSource.appcloud.oobe.outfit などと判明したら、以下のコマンドでアンインストールします。

adb shell pm uninstall -k --user 0 com.ironSource.appcloud.oobe.outfit

-k オプションはアプリのデータとキャッシュを保持するオプションですが、不要であれば付けなくても構いません。--user 0 は現在のユーザーからアンインストールすることを意味します。これにより、アプリは実質的に無効化され、ユーザーの目からは見えなくなります。

auに問い合わせました

問い合わせ

Galaxy S20からシステムにあらかじめくみこまれたと見られる問題アプリApp Cloudを発見しました。これは単なる迷惑アプリではなく、個人情報保護法および電気通信事業法に抵触すると思われます。

報道によれば、当該アプリはイスラエルで開発されており、ユーザの同意無しにユーザの位置情報、アプリ使用パターン、端末情報等を追跡します。

回答

「App Cloud」は性別・年齢を選択いただくことで、おすすめのアプリが表示され、簡単にダウンロードできる機能です。

また、本機能で選択いただいた年齢・性別情報は、アプリをおすすめするために利用されるため、回線契約情報と紐づけた管理は行われておりません。

こちらにつきましては、ご安心くださいませ。

なお、「App Cloud」は他社提供サービスのため、アプリアンインストールまたは機能停止した場合の影響について、当窓口では情報がなく明確なご案内が可能です。

もしご不安な場合は提供元である「Google」さまへご相談いただけますと幸いです。

以下にヘルプセンターのURLをご案内いたしますので、よろしければご活用くださいませ。

二の矢

AppCloudはイスラエルのironSource社でありGoogleではありません。何故、提供元をGoogleだと案内するのですか? 根拠をお願いします。

このアプリが位置情報やアプリ使用パターンを継続的に収集している事実を把握していますか?

auは困ったらしい

ご申告いただいた内容を踏まえあらためて確認いたしますので、恐れ入りますがご案内まで今しばらくお待ちください。

※ auサポートからの最終回答が届き次第、本記事を即座に更新し、この問題の最終的な全貌を公開します。

| Stakeholder | Primary Role | 潜在的な法的責任の焦点(日本法) | 関連する行為・不作為 |

|---|---|---|---|

| ironSource Mobile Ltd. | App Developer/Data Collector | PIPA違反(同意、利用目的特定)、不法行為責任 | 継続的な位置情報追跡の実施、利用目的の偽装 |

| Samsung Electronics Co., Ltd. | Device Manufacturer | PIPA違反(間接的第三者提供)、消費者契約法(責任制限の有効性) | システムレベルでのアプリのプリインストール、アンインストールの制限、特権付与 |

| au (KDDI) | Carrier/Distributor | 電気通信事業法(利用者情報保護)、消費者契約法(誤表示・不作為) | 提供元に関する誤情報提示、流通販売端末のシステム管理不備 |

結論:我々は監視社会の実験台ではない

Samsungのような巨大企業が、ユーザーの同意なく、しかも削除困難な形でスパイウェアまがいのアプリをプリインストールしているという事実は、極めて深刻な問題です。これは単なる「迷惑アプリ」の問題ではなく、消費者の信頼を裏切り、プライバシーを 意図的 に侵害する行為と言えます。

スマートフォンは現代生活に不可欠なツールですが、その内部で何が起きているのかをユーザーが知ることはますます困難になっています。私たちは、こうした企業の不誠実な慣行に対して声を上げ、自身のデジタル・プライバシーを守るための知識とスキルを身につける必要があります。便利なテクノロジーの裏に潜むリスクを常に意識し、賢明な消費者であり続けることが、今ほど求められている時代はありません。